Featured news

Monday, 06/04/2026

VinCSS pioneers the inevitable shift in enterprise access security

Friday, 13/03/2026

VinCSS invites users to watch animations to learn about cybersecurity

Friday, 07/11/2025

The Chevrolet Sold for Just One Dollar

Wednesday, 08/10/2025

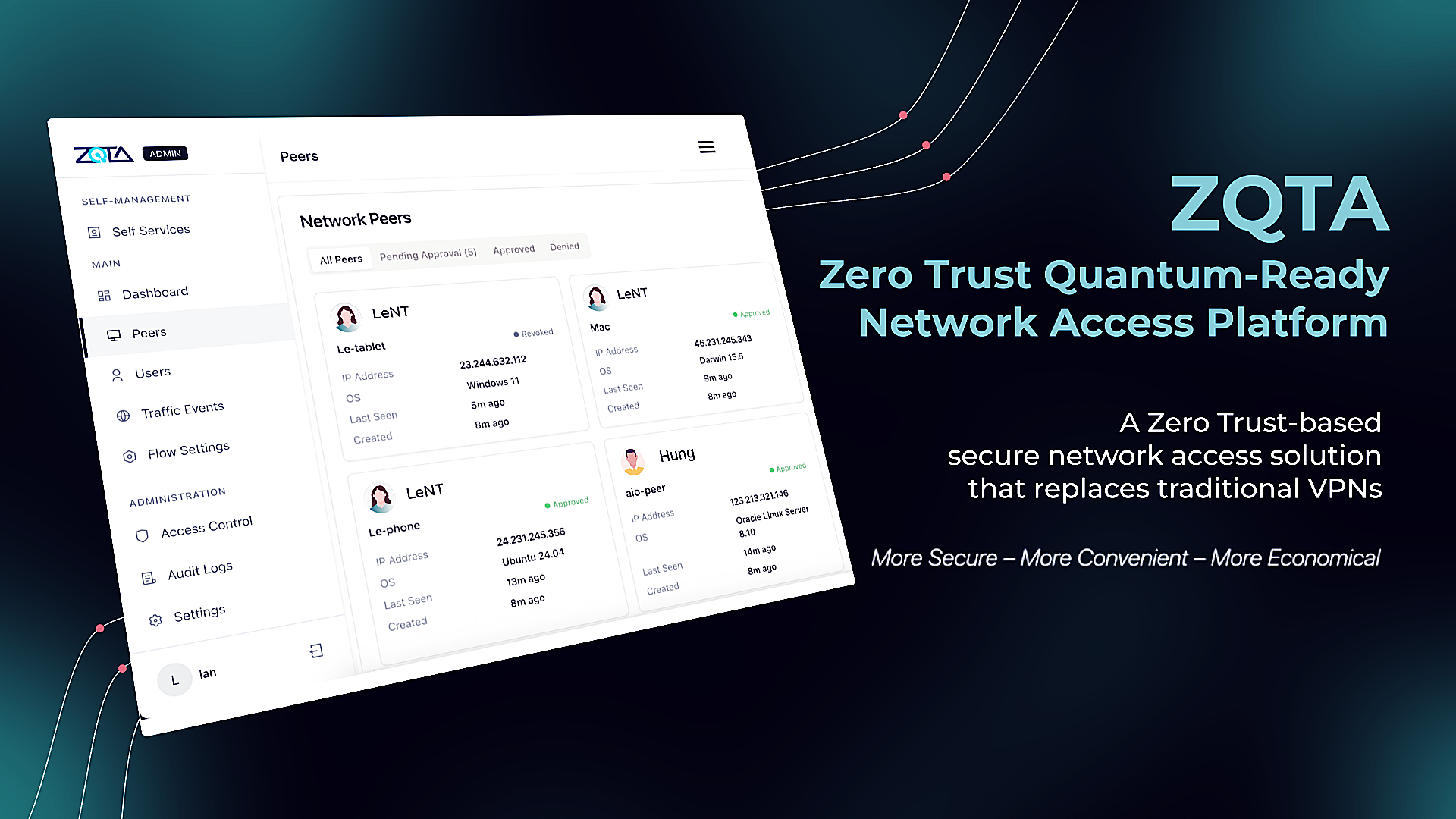

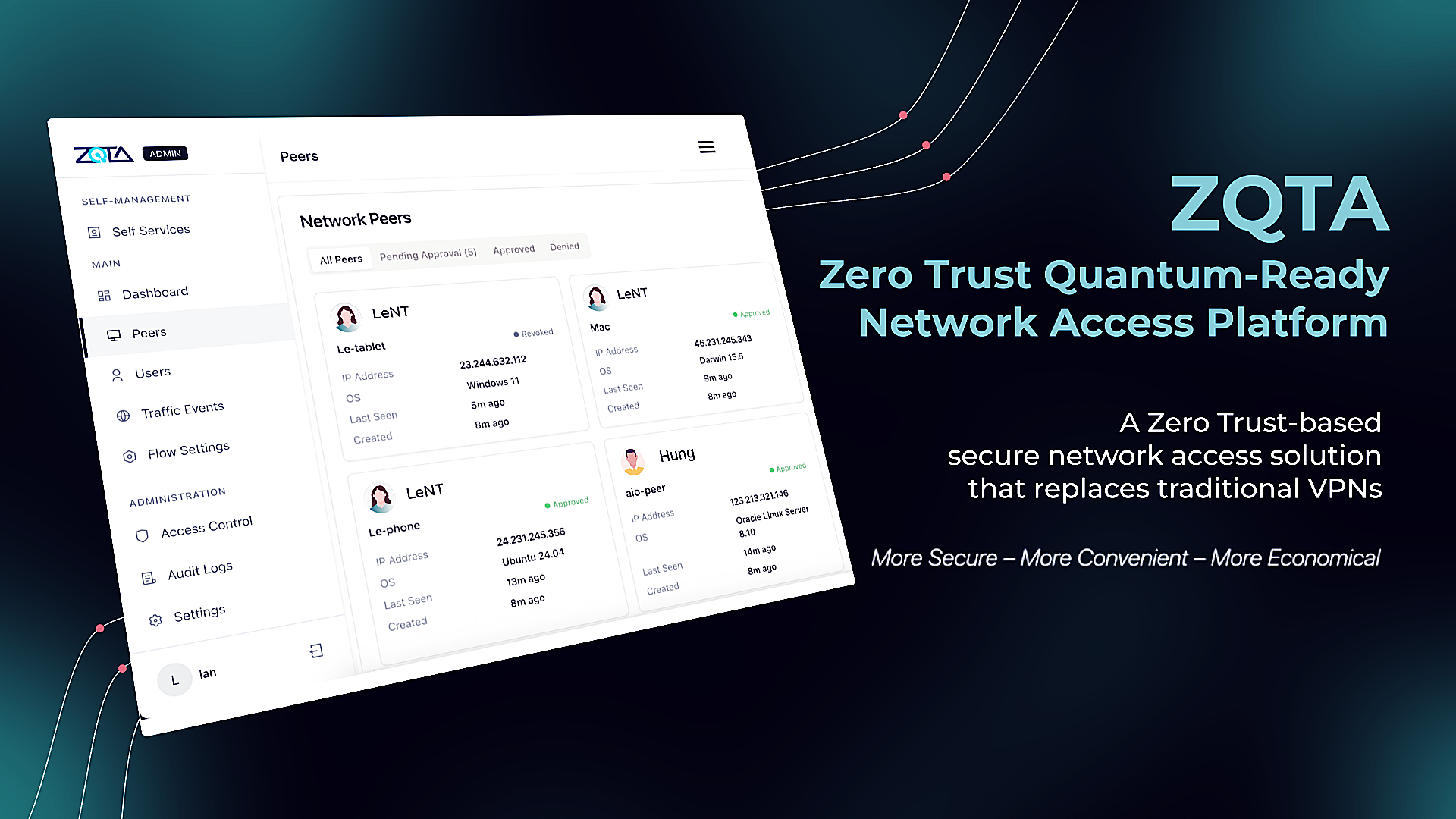

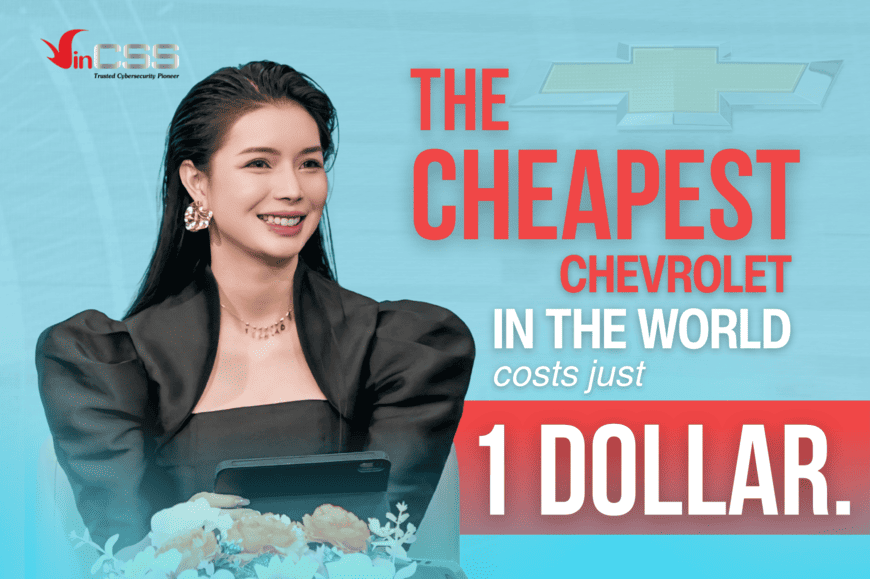

VinCSS Launches Zero Trust Network Access Platform Ready for the Post-Quantum Era

Monday, 15/09/2025

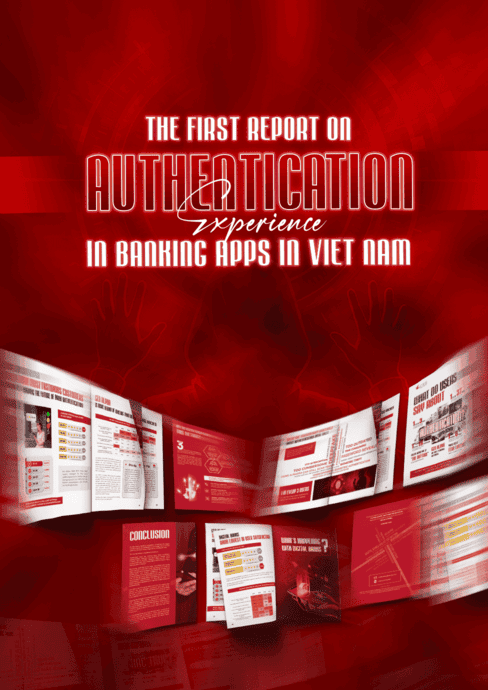

The First Report on Authentication Experience in Banking Apps in Viet Nam

Monday, 06/04/2026

VinCSS pioneers the inevitable shift in enterprise access security

Friday, 13/03/2026

VinCSS invites users to watch animations to learn about cybersecurity

Friday, 07/11/2025

The Chevrolet Sold for Just One Dollar

Thursday, 18/09/2025

Are Users Losing Trust in Biometrics?

Monday, 15/09/2025

The First Report on Authentication Experience in Banking Apps in Viet Nam

Friday, 13/03/2026

VinCSS invites users to watch animations to learn about cybersecurity

Friday, 07/11/2025

The Chevrolet Sold for Just One Dollar

Thursday, 18/09/2025

Are Users Losing Trust in Biometrics?

Monday, 15/09/2025

The First Report on Authentication Experience in Banking Apps in Viet Nam

Wednesday, 28/05/2025

What Can We Learn from Korea’s Billion-Dollar Entertainment Industry?

Saturday, 08/06/2024

How to Protect Your Facebook Passwords from Being Stolen 99.99% Effectively

Monday, 06/04/2026

VinCSS pioneers the inevitable shift in enterprise access security

Friday, 13/03/2026

VinCSS invites users to watch animations to learn about cybersecurity

Friday, 07/11/2025

The Chevrolet Sold for Just One Dollar

Thursday, 18/09/2025

Are Users Losing Trust in Biometrics?

Monday, 15/09/2025

The First Report on Authentication Experience in Banking Apps in Viet Nam

Need help?

Our Support Team can be reached at any time and will response as soon as possible!

Contact us